Fin da ragazzo sono stato incuriosito dalla Bioingegneria tanto da farne diventare la specializzazione del percorso di studi in Ingegneria Elettronica

Fin da ragazzo sono stato incuriosito dalla Bioingegneria tanto da farne diventare la specializzazione del percorso di studi in Ingegneria Elettronica. In seguito, il mio destino è stato quello di occuparmi di informatica e sicurezza e, anche se non ho mai abbandonato l’amore per il connubio tra ingegneria e tutto ciò che ruota intorno alla vita, mai avrei pensato che oggi ci saremmo trovati di fronte ad un fenomeno nuovo, quello noto come “Cyber Biohacking”.

Chi opera nel mondo della cybersecurity avrà certamente sentito parlare di exploit, ovvero una porzione di codice eseguibile sviluppata per creare, in un software, un comportamento non previsto e finalizzato, ad esempio, a conquistare privilegi di amministratore in un computer.

Solo da pochi anni, però, è stata paventata l’ipotesi che questi exploit si sarebbero potuti installare all’interno di una molecola genetica. Capisco che la cosa possa sembrare assurda ma vi assicuro che non è così.

Che cos’è, allora, il Biohacking, veramente?

Il Biohacking è quel settore della scienza che combina la biologia, lo studio del corpo umano e l’hacking: “l’insieme dei metodi, delle tecniche e delle operazioni – si legge su Wikipedia – volte a conoscere, accedere e modificare un sistema informatico hardware o software”.

Si tratta di un concetto ampio ed incorpora molte attività: dalle modifiche del DNA agli esperimenti scientifici per migliorare le prestazioni umane sia fisiche che cerebrali.

In sintesi, possiamo affermare che il Biohacking è quel settore della scienza che unisce biologia e tecnologia.

Di fronte ad un fenomeno simile, si potrebbero fare moltissime considerazioni e, probabilmente, servirebbe ben altro che non un articolo. Pertanto, vorrei focalizzarmi su tre elementi che ritengo possano essere chiave:

- Etica della tecnologia

- Sicurezza della Supply Chain

- Mitigazione del rischio

Iniziamo subito con l’Etica della Tecnologia. Nell’era digitale, la parola sicurezza è diventata centrale. Al di là del significato acquisito nel settore industriale e dei servizi e in un sistema guidato dai dati, il concetto si è espanso a tal punto da raggiungere nuove dimensioni. La relazione tra macchine e uomo è sempre maggiore e sta raggiungendo livelli sempre più evoluti ed articolati.

Da una parte, il sistema trae benefici, a volte, impensabili e, forse, inaccessibili all’uomo (basti pensare alla potenza di calcolo) e dall’altra, quasi come contraltare, dà luogo ad abilità e attività rischiose per gli esseri umani e destabilizzanti per i sistemi. Il digitale è un qualcosa di dirompente per definizione; il che significa che è necessario interrogarsi, studiare e progettare al fine di elaborare sistemi di sicurezza che tengano conto dei nuovi scenari da esplorare.

Da tutto ciò ne consegue che la cybersecurity è l’infrastruttura a cui è demandata la protezione, per molti aspetti la definizione stessa, di etica del digitale.

A questo riguardo, sposo le parole di Marco Ramilli, esperto di cybersecurity nonché Founder e CEO di Yoroi, secondo il quale “è naturale considerare la tecnologia direttamente associata all’etica se parliamo di tecnologia come scienza dello studio del ‘vivere bene’. Di contro, non è possibile aspettarsi dalla tecnologia un comportamento etico proprio perché essa non ha la capacità di crearsi né ha la percezione dei limiti imposti dalla cultura e dal ‘buon vivere’. Anche il miglior sistema di deep-learning (intelligenza artificiale), prima di poter essere avviato, necessita di una fase iniziale di allenamento che influenza radicalmente le sue decisioni. Proprio per questo motivo non è possibile considerare la tecnologia come eticamente neutrale in quanto dipende notevolmente dal suo allenatore. La tecnologia aumenta radicalmente la velocità d’informazione come anche il suo fattore di scala ed è a-territoriale, quindi priva di cultura. Questi punti rappresentano un cambiamento al contorno che ne sfigura l’originalità influenzando problemi etici su larga scala”.

Un esempio su tutti: la capacità di un numero ristretto di organizzazioni di possedere informazioni specifiche su ognuno di noi e sfruttarle a fini socioeconomici.

Pertanto, è fondamentale avere un’idea precisa di che cosa e chi deve sovrintendere e come questo privilegio debba essere protetto.

Tutto ciò si traduce nel dare alla cybersecurity un significato nuovo, per certi versi, originale e anche un po’ dirompente: la cybersecurity è la struttura portante dell’etica digitale e non più solo e soltanto un’arma di difesa oppure, in maniera assai più triste, di attacco.

Se pensiamo che oggi le tecnologie sono alla base della digitalizzazione di sistemi complessi, infrastrutture critiche e servizi essenziali e che possono subire attacchi informatici modificandone il comportamento, è evidente come la cybersecurity sia legata a tematiche di natura etica in maniera estremamente profonda. Di conseguenza non possiamo esimerci dal considerarla un elemento centrale.

Penso che uno dei problemi etici più noti inerenti alla cybersecurity sia quello riguardante la privacy. Ottenere informazioni di natura personale può permettere ad un attaccante di sostituirsi digitalmente alla vittima, avviando false transazioni e manipolando conversazioni. È un fenomeno a cui assistiamo quotidianamente grazie al furto d’identità. Inoltre, tale problema etico potrebbe abilitare l’attaccante in estorsioni e ricatti verso la vittima.

Al di là delle parole e delle affermazioni di carattere pubblico non ritengo ci sia ancora una profonda consapevolezza di questa centralità etica ed è proprio su questo che si deve lavorare seriamente sia a livello pubblico che privato.

Il ‘buon vivere’ di oggi non è più e soltanto affine al rapporto fisico ma dipende fortemente da quello digitale. La cybersecurity è un elemento fondamentale per garantirlo. Per questo è necessario includere tale disciplina in un nuovo framework etico che vada oltre lo spazio e la cultura e che sia, contestualmente, rispettoso dell’essere umano partendo, come detto, dalla consapevolezza che, al contrario, la tecnologia non può essere eticamente neutra.

Sicurezza della Supply Chain. È noto che gli scienziati di tutto il mondo stiano continuando a lavorare allo sviluppo dei vaccini per combattere la pandemia di COVID-19 stante le innumerevoli varianti che si sono sviluppate nell’ultimo periodo. Oltre a cercare di rubare i dati relativi alle ricerche, i cyber criminali potrebbero sviluppare attacchi mirati per scatenare una guerra biologica ed il DNA potrebbe diventare la nuova arma degli hacker del futuro.

Una recente pubblicazione della rivista Nature riprende uno studio condotto da un gruppo di ricercatori della Ben-Gurion University of the Negev, in Israele, gettando ombre sul futuro del Cyber Biohacking. Forzando le deboli procedure di sintesi del DNA, si possono infatti raggiungere risultati sorprendenti, con alterazioni del codice genetico che bypasserebbero i controlli automatici, arrivando a generare tossine e nuovi virus.

Le università e i centri di ricerca commissionano ad aziende specializzate di creare, per scopi scientifici, specifiche sequenze di DNA necessarie per sperimentazione e studi. La produzione delle sequenze di RNA o DNA a livello mondiale è affidata in larga misura ai sintetizzatori di DNA, capaci di sintetizzare miliardi di nucleotidi (DNA) per un giro d’affari di diverse centinaia di milioni di dollari. Anche in questo campo il mondo digitale sta imponendosi come elemento fondamentale del processo.

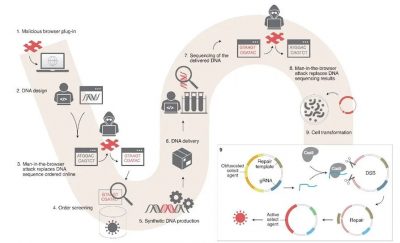

La crescita esponenziale di ordini digitali verso le società che operano e gestiscono questi “sintetizzatori” ha fatto sorgere molti dubbi in merito alla possibilità di attacchi cyber in una nicchia di mercato così nuova e delicata. Gli hacker potrebbero infatti inserirsi nella filiera di “ordinazione” e “produzione” dei nucleotidi (DNA) attaccando i punti deboli dei sistemi informatici degli operatori del settore. Gli attacchi potrebbero riguardare le modifiche delle “ordinazioni”, la “miscela” o il processo produttivo grazie all’inserimento di sequenze scorrette e maligne, in grado di eludere i controlli automatici di sicurezza delle società che operano nell’ambito della sintesi del DNA.

Proviamo a immaginare, a questo punto, uno scenario realistico in cui ci sono tre protagonisti: Alice, che opera presso la facoltà di biologia di una nota università, Silvio, che è il responsabile del controllo qualità di un’azienda che sintetizza le sequenze brevi di DNA, e, infine, Eva, una criminal hacker pronta a sperimentare le sue capacità in un ambito estremamente moderno e iperconnesso.

Alice commissiona a Silvio sequenze di DNA, tramite una procedura consolidata che non ha particolari livelli di sicurezza in considerazione anche del fatto che esiste un rapporto di fiducia tra Alice e Silvio che lavorano insieme da diverso tempo. In questo contesto, inoltre, i software utilizzati per l’editing genetico e i file che rappresentano digitalmente la sequenza non hanno, a loro volta, standard di sicurezza tali da difendersi dagli attacchi di Eva. La considerazione generale è che trattandosi di un campo estremamente nuovo, nessuno pensa che possa essere d’interesse per i cyber criminali. Pensiero, ahimè, molto diffuso in tutti i settori.

Al fine di snellire le procedure, di velocizzare le operazioni e di aumentare la produttività, Alice preferisce utilizzare il procedimento standard, probabilmente, come detto, ignara dei rischi informatici. Eva, però, riesce ad attaccare il sistema informatico universitario, grazie a malware in grado di modificare la sequenza genetica ordinata. Utilizzando una tecnica cyber di “offuscamento del codice”, il malware è in grado di mascherare la parte di DNA manomessa, in un modo tale per cui la società di Silvio non è in grado di identificarla come “differente” dal resto della sequenza.

Il malware potrebbe addirittura essere in grado di rendere inutile un eventuale controllo umano. Questi controlli, attualmente applicati nelle strutture di sintesi solo quando necessario, difficilmente sono in grado di evidenziare il problema, soprattutto nel malaugurato caso in cui l’attaccante sia stato così bravo da creare un malware capace di nascondere le proprie tracce.

Pertanto, i controlli automatici e manuali danno risultato positivo e gli ordini vengono elaborati e spediti alla facoltà universitaria in cui lavora Alice. A questo punto, tutto risulta normale e Alice o i suoi colleghi potrebbero “spacchettare” il codice genetico ricevuto, con la specifica procedura denominata CRISPR/Cas91. Così facendo, Alice “libera”, in maniera totalmente inconsapevole, una sequenza maligna, potenzialmente portatrice di tossine o virus o di un nuovo Covid-19.

Questo tipo di attacco è tutt’altro dall’essere lontano dalla realtà, come confermato dallo studio sviluppato dal gruppo di ricercatori dell’Università israeliana, capeggiato da Rami Puzis. Nel test, infatti, parte del codice è stato “offuscato” nascondendo un peptide dannoso e la nuova sequenza è stata fornita a una delle principali società del settore.

Volete sapere qual è stato il risultato? Le procedure interne automatiche non hanno rilevato problemi, inviando l’ordine alla produzione. Naturalmente l’International Gene Synthesis Consortium, IGSC, principale organismo del settore per la creazione di standard di sicurezza comuni, è stato subito avvisato dell’accaduto e l’ordine è stato annullato per ragioni di biosicurezza.

È chiaro che tutto ciò evidenzia in maniera ancora più forte quanto non solo i sistemi di cybersecurity siano fondamentali in tutti i settori e, dunque, a maggior ragione in quello scientifico ma anche quanto importante sia la sicurezza dei processi, soprattutto se all’interno di una supply chain.

“Uno scenario di attacco di questo tipo – scrive Pizis – sottolinea la necessità di rafforzare la supply chain del DNA sintetico attraverso sistemi di protezione dagli attacchi cyber-biologici. Proponiamo un algoritmo di screening rafforzato che tenga conto della modifica del genoma in vivo”.

È auspicabile che framework di sicurezza adeguati dovranno garantire una sicurezza sia funzionale che operativa in grado di coprire in maniera preventiva, proattiva e predittiva, tecnologie e processi.

Mitigazione del Rischio. In tantissime occasioni abbiamo avuto modo di parlare di rischio cyber e ne abbiamo discusso definendolo come la vera minaccia che individui, aziende, stati ed organizzazioni internazionali sono chiamati a fronteggiare nella nuova era dominata dall’industria 4.0.

L’esigenza di creare nuovi modelli di business per incrementare la produttività delle industrie ha portato a una tendenza, spesso scriteriata, verso l’automazione, l’informatizzazione, la virtualizzazione, il cloud oltre che verso tutte le funzionalità presenti su mobile. È l’insieme di queste caratteristiche che definisce l’industria 4.0 a cui le varie componenti sociali sono chiamate a rapportarsi e su cui agisce il rischio dei cyber attacchi.

In questo scenario, pensare che cybersecurity significhi solo Information Technology fa sorridere e sapere che l’ambito è molto più ampio, aiuta a comprenderne i rischi e, ci si augura, a prevenirli.

Come per molte malattie, il rischio cyber è amplificato ed anzi, possiamo affermare che “si nutre” di altri fattori digitali che sono legati strettamente tra di loro. Potremmo, con un po’ di fantasia ma forse nemmeno troppo, far risalire l’origine di tutto alla legge di Moore che fornisce il carburante che ha consentito a tutta l’industria digitale di svilupparsi ad una velocità importante. È indubbio che la crescita esponenziale della potenza dei microprocessori e, di conseguenza, della capacità di calcolo offerta dalla legge di Moore, unita al livello di miniaturizzazione che si è raggiunto nei processi produttivi delle componenti elettroniche, impensabile fino a pochi anni fa, ha permesso l’esplosione dell’era delle reti di telecomunicazioni e dell’informatica più in generale.

Tutto ciò ha consentito l’inizio dell’era di Internet come piattaforma di distribuzione di tutte le innovazioni digitali.

La crescita globale della popolazione umana è pari a circa 75 milioni ogni anno, o 1,1% all’anno con la popolazione mondiale che è passata dal 2017 al 2020, da 7,7 a 7,8 miliardi di persone. Nello stesso periodo, la “popolazione” dei dispositivi IOT connessi alla rete è, invece, passata da 8,4 miliardi a 20,4 miliardi con un incremento di 12 miliardi di oggetti, ossia +242%, il che, credo, non abbia bisogno di ulteriori parole per descrivere la misura della velocità a cui viaggia il mondo digitale.

La velocità estrema è, quindi, la caratteristica principale che caratterizza gli ecosistemi digitali e che influisce in modo così significativo sul rischio cyber. Ogni cosa viene consumata in grande fretta e di conseguenza, il ciclo di vita delle tecnologie si riduce drasticamente. Se pensiamo, ad esempio, ad un’industria capital intensive come quella delle tecnologie radiomobili che deve assorbire costi elevati per la concessione delle frequenze e per la stesura delle reti, possiamo osservare che in meno di 40 anni si sono succedute 5 differenti tecnologie: il TACS inizia nei primi anni 80, il 2G nel 1991, il 3G dopo 10 anni, il 4G dopo 9 anni e il 5G dopo 8 anni e la velocità di download passa dai 384 kbps del primo 3G, ai 100 Mbps del 4G, ai 10 Gbps del 5G. In questo processo di crescita inarrestabile ci sono due date che non possiamo dimenticare: la disponibilità estesa e a basso costo di capacità di banda sulle reti di telecomunicazioni riconducibile all’anno 2000 e la nascita degli OTT che è databile tra 2007 e 2008. Dopo il 2008 abbiamo assistito alla rapida crescita del numero dei dispositivi costantemente connessi, ad una economia che dipende sempre di più da algoritmi di intelligenza artificiale, alla crescita del potere dei social ed al rischio delle fake news, alla crescita dello sfruttamento dei contenuti personali dovuto allo spostamento sempre più avanti del trade-off tra privacy e servizio.

In tutto questo bailamme, purtroppo, la sensibilità sulla sicurezza dell’informazione non è cresciuta con la medesima velocità ed oggi non solo ne paghiamo le conseguenze ma rischiamo di mettere a rischio anche aree innovative, come la biologia e la medicina, che, come nessun’altra, riguardano la vita umana.

Pertanto, è sempre più urgente e necessario avere una solida cybersecurity roadmap che sia parte di una “call to action” globale, rivolta ad istituzioni, imprese e industria con il fine comune di garantire un impegno ad accettare la sfida del cyber risk e, auspicabilmente, vincerla.

Fonte: Difesaonline.it